Root-nimipalvelin

Juurenimipalvelin (lyhennetyt juuripalvelimet ) ovat palvelimia nimien tarkentamiseksi Internetin verkkotunnusjärjestelmän juurille ( juuri ) . Root alue käsittää nimet ja IP-osoitteet nimipalvelimet kaikkien ylätason verkkotunnuksia (TLD).

Lähes jokaiselle Internetiin liitetylle tietokoneelle on nimipalvelin, joka pystyy kääntämään nimiä, kuten “de.wikipedia.org”, teknisiksi numeroiksi (IP-osoitteiksi). Jos nimipalvelimella ei ole tietoja pyydetystä TLD: stä (tässä tapauksessa "org"), se siirtyy juuripalvelimeen. Organisaatiosta vastaavia nimipalvelimia kysytään siellä. Organisaation nimipalvelimien kohdalla kysytään nimestä "wikipedia.org" vastuussa olevat nimipalvelimet ja lopuksi "de.wikipedia.org" IP-osoite. Jotta nimipalvelimen ei tarvitse käydä läpi tämän ketjun joka kerta, se tallentaa vastaukset tietyksi ajaksi.

Juuripalvelimia ylläpitävät eri laitokset. Internet Corporation osoitejärjestelmää Nimet ja numerot (ICANN) koordinoi toimintaa.

Root-palvelin

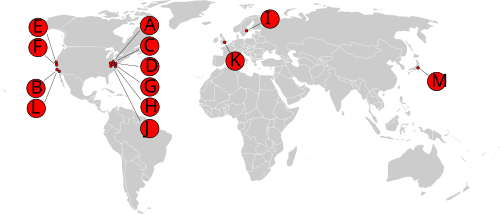

Juurenimipalvelimia on 13, jotka nimetään peräkkäin kaavan <letter> .root-server.net mukaisesti . Kukin juuripalvelin voidaan saavuttaa IPv4- ja IPv6- osoitteilla. Kaikki juurinimipalvelin käyttää anycast varten kuormantasausta , niin että 13-osoitteet todella palvelee useita satoja palvelimia eri paikoissa ympäri maailmaa.

| Kirje | vanha nimi | IPv4-osoite | IPv6-osoite | operaattori |

|---|---|---|---|---|

| A. | ns.internic.net | 198.41.0.4 | 2001: 503: ba3e :: 2:30 | VeriSign |

| B. | ns1.isi.edu | 199.9.14.201 | 2001: 500: 200 :: s | USC - ISI |

| C. | c.psi.net | 192.33.4.12 | 2001: 500: 2 :: c | Cogent Communications |

| D. | terp.umd.edu | 199.7.91.13 | 2001: 500: 2d :: d | Marylandin yliopisto |

| E. | ns.nasa.gov | 192.203.230.10 | 2001: 500: a8 :: e | NASA |

| F. | ns.isc.org | 192.5.5.241 | 2001: 500: 2f :: f | ISC |

| G | ns.nic.ddn.mil | 192.112.36.4 | 2001: 500: 12 :: d0d | Yhdysvaltain DoD NIC |

| H | aos.arl.army.mil | 198,97,190,53 | 2001: 500: 1 :: 53 | Yhdysvaltain armeijan tutkimuslaboratorio |

| I. | nic.nordu.net | 192.36.148.17 | 2001: 7fe :: 53 | Netnod |

| J | - | 192.58.128.30 | 2001: 503: c27 :: 2:30 | VeriSign |

| K | - | 193.0.14.129 | 2001: 7fd :: 1 | RIPE NCC |

| L. | - | 199.7.83.42 | 2001: 500: 9f :: 42 | ICANN |

| M. | - | 202.12.27.33 | 2001: dc3 :: 35 | Laaja projekti |

Näköpiirissä

Historiallisesti Yhdysvaltain hallitus oli vastuussa juurivyöhykkeen hallinnon ja muiden IANA- tehtävien valvonnasta . Yhdysvaltain kauppaministeriön alainen telekommunikaatioviranomainen NTIA antoi ICANNille tehtäväksi IANA: n tehtävät. Kriitikot pitivät USA: n hallituksen sanaa ongelmana. Sopimussitoumuksen lisäksi kritisoitiin myös sitä, että ICANN kalifornialaisena organisaationa altistuu poliittisen vaikutuksen vaaralle.

ICANN on ollut vastuussa vuodesta 2016, koska NTIA on luopunut valvontatehtävästään. ICANN luovutti IANA-tehtävät äskettäin perustetulle tytäryhtiölleen Public Technical Identifiers (PTI), jotta tekniset ja strategiset toiminnot voidaan erottaa organisaation näkökulmasta.

PTI vastaanottaa ensin juurivyöhykkeen muutospyynnöt, tarkistaa niiden teknisen ja muodollisen oikeellisuuden ja välittää ne sitten Verisignille . Verisign tekee muutoksen, allekirjoittaa muutetun juurivyöhykkeen DNSSEC: llä ja jakaa uuden vyöhyketiedoston juuripalvelinoperaattoreille erillisten jakelupalvelimien kautta. Vuoteen 2002 asti jakelu tapahtui suoraan vyöhykesiirron kautta A-juuripalvelimelta, joka hylättiin turvallisuussyistä.

Sietokyky ja hyökkäykset

Juuripalvelimet käsittelevät hyvin suuren määrän pyyntöjä, joista merkittävän osan aiheuttaa viallinen ohjelmisto tai verkon kokoonpano. DNS-tasolla ei ole suodatusta, koska DNS-kyselyn yksinkertaisuuden vuoksi tämä käytettäisi enemmän resursseja kuin kaikkiin kyselyihin vastaaminen.

Mukaan RFC 2870 , joka juuri palvelin on voitava käsitellä kolminkertaiseksi huippu kaikkein raskaasti kuormitettujen juuripalvelin. Tämä tarkoittaa, että juuripalvelin saa käyttää enintään kolmanneksen kapasiteetistaan normaalikäytössä. Jos kaksi kolmasosaa juuripalvelimista epäonnistuu, kolmannen, joka on edelleen toiminnassa, pitäisi pystyä vastaamaan kyselyihin.

Hyökkäys, jolla oli suurin vaikutus juuripalvelimiin, tapahtui 21. lokakuuta 2002. DDoS tapahtui 75 minuutin ajan yhteensä 900 Mbit / s (1,8 Mpkts / s) kaikille 13 juuripalvelimet. Kaikki juuripalvelimet pysyivät toiminnassa, koska ylävirran palomuurit hylkäsivät hyökkäysliikenteen, mutta noin yhdeksän juuripalvelinta oli vaikea tai mahdoton saavuttaa tulvien linjojen vuoksi. Juuripalvelimen hakutoiminnot viivästyivät huomattavasti, mutta välimuisti ei aiheuttanut käyttäjille tuskin mitään häiriöitä. DDoS-hyökkäys laukaisi Anycastin toteutuksen.

Toinen hyökkäys tapahtui 15. helmikuuta 2006, muutama päivä sen jälkeen, kun ylimmän tason verkkotunnuksen nimipalvelimiin, joihin ICANN ei maininnut, oli hyökätty. Tämä DDoS-hyökkäys suoritettiin DNS-vahvistushyökkäyksenä , joka kertoi syntyneen datan määrän. Kaksi kolmesta hyökätystä juuripalvelimesta ei ollut käytettävissä 15 minuutin ajan.

6. helmikuuta 2007 toinen DDoS-hyökkäys tapahtui juuripalvelimessa ja samaan aikaan joissakin TLD-nimipalvelimissa. Kaksi juuripalvelinta ei löytynyt.

Vaihtoehtoiset DNS-juuret

ICANN-juuripalvelimien lisäksi on olemassa vaihtoehtoisia juuripalvelinverkkoja, jotka ovat syntyneet poliittisista tai kaupallisista syistä. Palveluntarjoajat pyrkivät pääsääntöisesti olemaan itsenäisiä vakiintuneesta juuripalvelinverkosta. Toisinaan verkkotunnuksia myydään omien ylätason verkkotunnustensa alapuolella. Nämä TLD: t ovat vain kyseisen palveluntarjoajan käyttäjien käytettävissä, koska niitä ei ole saatavana ICANN-juurialueella. Ottamalla käyttöön uuden ylätason verkkotunnuksia, siellä on törmäysvaaraa käyttäjille vaihtoehtoisia juuripalvelimet.

Aktiiviset tarjoajat:

- OpenNIC on DNS-juuristo, jota sen oman lausunnon mukaan ylläpitävät vapaaehtoiset, joilla ei ole kaupallisia etuja. ICANN: n ylätason verkkotunnusten lisäksi OpenNIC poistaa myös joitain omia aluetunnuksiaan.

- Yeti DNS on avoin testiympäristö teknisten kokeiden suorittamiseen DNS-juurella.

Entiset palveluntarjoajat:

- Avoin pääpalvelinverkko (ORSN) oli olemassa vuoteen 2019 saakka ICANNin vaikutuksen vähentämiseksi verkkotunnusjärjestelmään.

- Public-Root oli palveluntarjoaja, joka piti itseään itsenäisenä voittoa tavoittelemattomana vaihtoehtona. Sivustoa ei ole ylläpidetty vuodesta 2011 lähtien, ja DNS-palvelimet ovat epäkunnossa.

- Cesidian ROOT

- Avaa Root Server Confederation

- Enhanced Domain Name Service (eDNS) tarjosi ylätason verkkotunnuksia .biz, .corp, .fam, .k12, .npo, .per ja .web, kunnes se poistettiin käytöstä vuonna 1998.

historiasta

Historiallisesti palvelinten määrä rajoitettiin 13: een:

- Internetin luotettavasti siirtävän datapaketin enimmäiskoko ( MTU ) oletettiin konservatiivisesti (brutto 576 tavua, miinus hallinnolliset tiedot).

- Koska yhteydetön UDP on ensisijainen siirtoprotokolla DNS-kyselyille suorituskyvyn vuoksi , vastaus piti sijoittaa vain yhteen pakettiin.

- DNS-vastauksen enimmäiskooksi asetettiin 512 tavua, jotta tietoja voidaan lähettää enintään 13 palvelimen kautta.

- Nykyinen ohjelmisto pystyy käsittelemään suurempia DNS-datapaketteja.

Ennen anycastin käyttöä 10 juuripalvelimesta 10 oli Yhdysvalloissa . Tätä kritisoitiin luotettavuuden suhteen, koska maantieteellinen keskittäminen on ristiriidassa Internetin hajauttamisidean kanssa.

nettilinkit

- root-servers.org

- iana.org - juurialueiden hallinta

- Saksan Internet saa oman DNS-juuripalvelimen . heise verkossa

- Internet-verkkotunnusjärjestelmä, jonka Daniel Karrenberg selitti muille kuin asiantuntijoille . (Englanti)

Yksittäiset todisteet

- ↑ root-servers.org . Root-palvelimen tekniset toiminnot Assn. Haettu 9. lokakuuta 2016.

- ^ ICANN-strategiakomitea . ICANNKatsella

- ↑ IANA: Root Zone Change Request Process

- ↑ https://www.iana.org/dnssec/dps/zsk-operator/dps-zsk-operator-v2.0.pdf

- ↑ https://www.gao.gov/assets/680/679691.pdf , sivu 6

- ↑ Uutiset. Kalifornian yliopisto, San Diego, Ulkosuhteet: Uutiset ja tiedotus

- ↑ icann.org (PDF)

- ↑ Suurin hyökkäys DNS-juuripalvelimelle . kuumia verkkoja

- ↑ RFC 8483

- ↑ https://yeti-dns.org/documents.html

- ↑ dns-laajennusmekanismi enumille (englanti)

- ↑ RFC 3226 - DNSSEC, IPv6-vaatimukset (englanti)